环境介绍

- 所用语言:ASP 语言

- 注入类型:堆叠注入,报错注入,联合查询

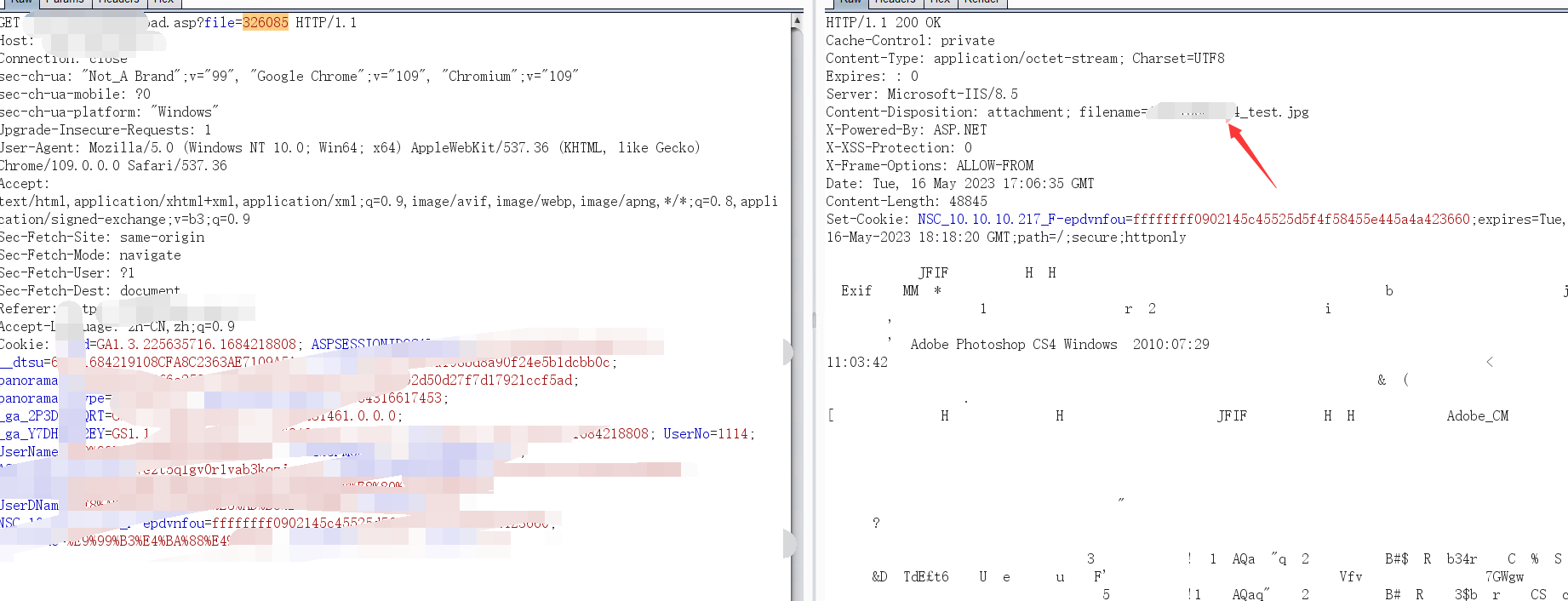

相信各位应该都看到过这样的下载方式:

https://hackdoor.org/xxx/FileDownLoad.asp?file=326085

当我们点击了下载后,就弹出来了上面的链接地址,导致我们无法获取到绝对路径,获取不到绝对路径就没法运行我们的脚本文件,最终导致getshell失败。

那么我们下面就来讲讲关于这种动态下载的利用方案中的一个,任意文件读取漏洞。

一. 动态下载的原理是什么?

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容